Il Ransomware Avaddon, appartenente alla famiglia dei Ransomware-as-a-Service (RaaS), è stato sviluppato dal Threat Actor RIDDLE SPIDER. Quest’ultimo seguiva una approccio di ripartizione dei guadagni del 65-35% con i propri affiliati.

Il gruppo ha da poco comunicato la propria uscita dal Business (Giugno 2021) condividendo le chiavi di cifratura per il ripristino dei sistemi ad una società di informazione specialistica (link) . Il gruppo era attivo in questo settore dal giugno 2020.

Il gruppo utilizzava e-mail di spam e malware downloader per l’avvio degli attacchi e delle compromissioni.

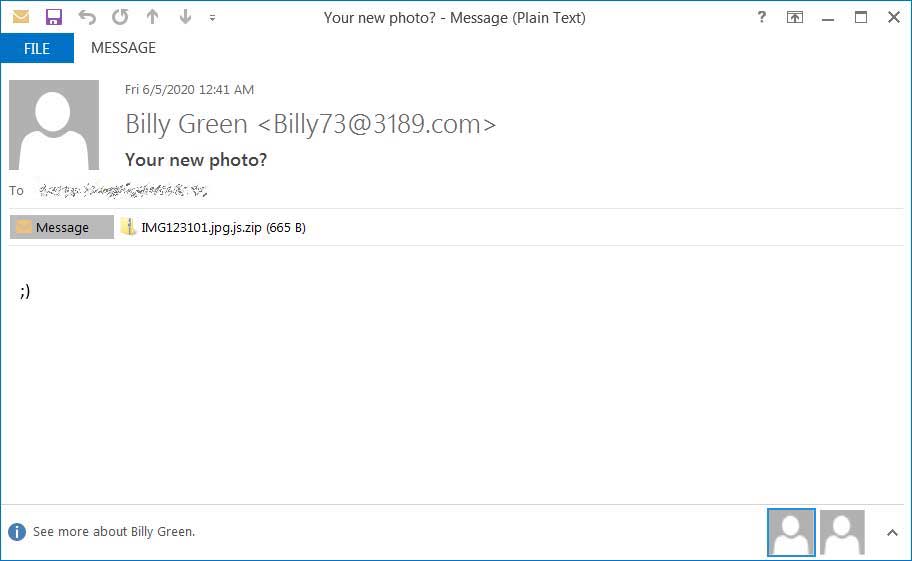

BleepingComputer, sito specializzato in tematiche legate al mondo tech, ha ricevuto una e-mail contenente le chiavi per decifrare i sistemi colpiti da questo Ransomware.

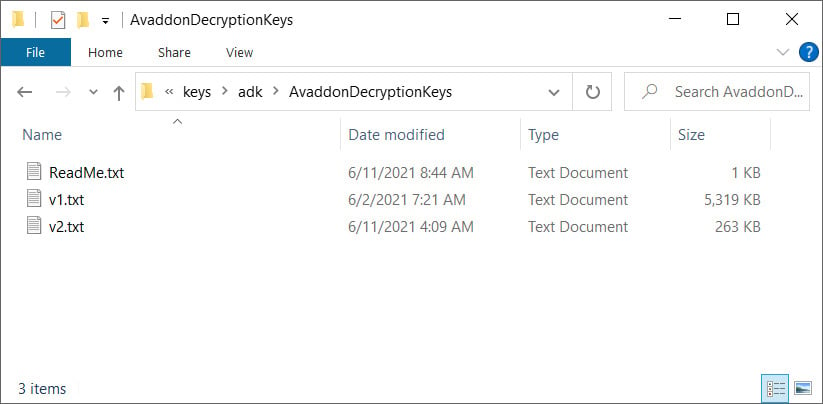

Come riportato, l’e-mail contiene un link ad un file ZIP chiamato “Decryption Keys Ransomware Avaddon” protetto da password.

Al suo interno sono stati trovati i 3 file riportati di seguito.

Il contenuto dei file risulta essere effettivamente un elenco di 2934 chiavi di decifratura, le quali corrispondo ognuna ad una specifica vittima.

BleepingCopmputer ha poi eseguito un test del deryptor sviluppato da Emsisoft Decryptor for Avaddon su una macchina virtuale crittata con un sample recente di Avaddon.

Le operazioni criminali con Ransomware Avaddon sono state probabilmente interrotte, tutti i siti Tor di Avaddon sono inaccessibili.

Negli ultimi giorni questo gruppo ha proposto alle vittime degli sconti pur di chiudere l’attività estorsiva.

Con una richiesta di riscatto media di circa 600’000 $, il gruppo sembrerebbe aver chiuso tutte le trattative ed operazioni. Forse per l’eccessiva attenzione degli ultimi mesi con gli attacchi nei confronti di diverse aziende U.S.A. e alla pressione da parte delle forze dell’ordine e dei governi di tutto il mondo.