Durante questi mesi di lockdown, ma più in generale dal Gennaio 2020, si è assistito ad un aumento esponenziale dei crimini informatici.

Si stima che gli incidenti dei primi 6 mesi del 2020 equivalgano, per numero, al totale degli incidenti registrati in tutto il 2019!

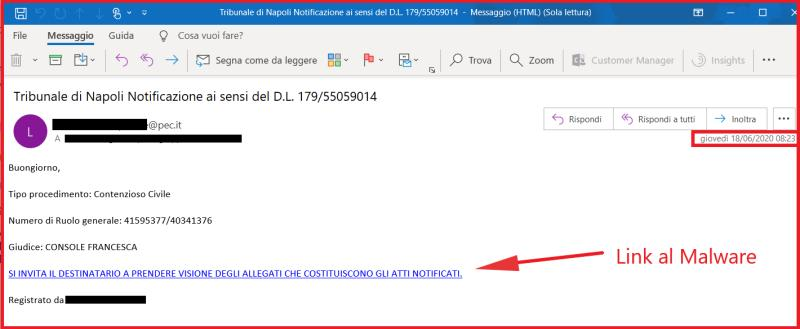

In questo periodo sono cresciuti gli attacchi malware veicolati tramite E-Mail (diverse campagne a tema COVID-19) e gli attacchi a server esposti su rete pubblica, in particolare RDP, Citrix e VPN.

Quello che desta, a parer nostro, più scalpore non è l’evoluzione tecnica degli attacchi informatici (che ricalca l’andamento degli ultimi anni), piuttosto l’incremento delle attività manuali e gli attacchi targettizzati svolti dagli attaccanti durante un cyberattack.

1. Sanità

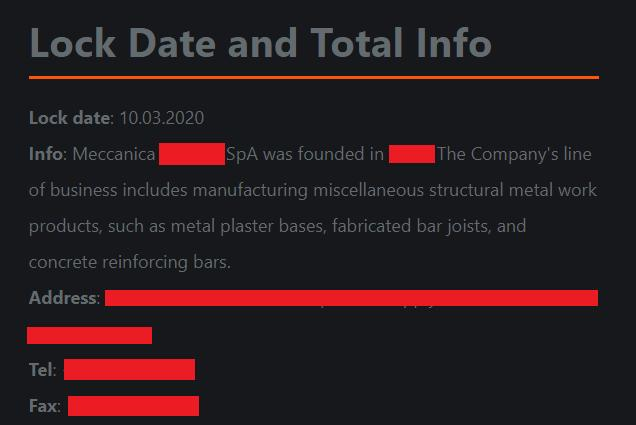

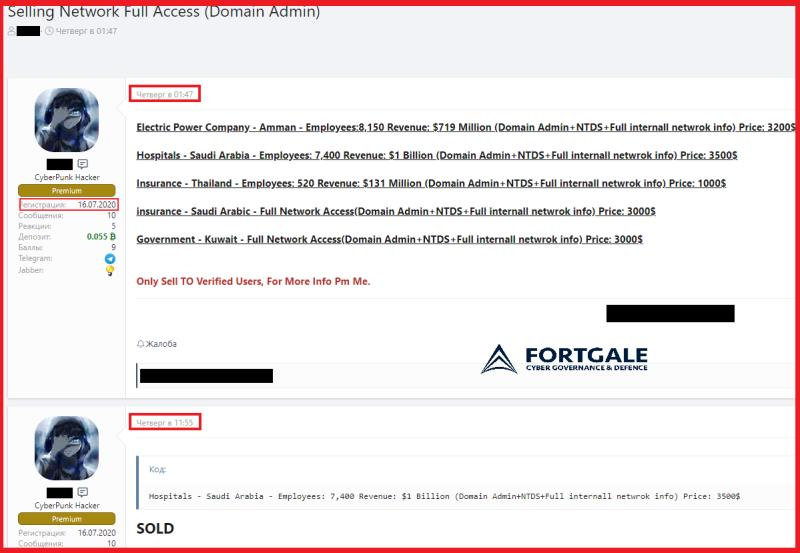

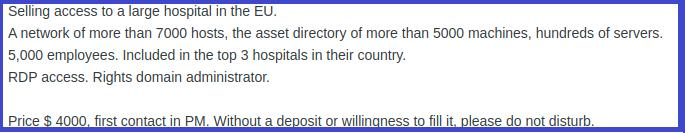

Compromissione e vendita dell’accesso amministrativo all’infrastruttura di un ospedale Europeo:

- 5000 dipendenti

- accesso RDP con utenza Admin

- prezzo: 4000$

Link: https://www.linkedin.com/feed/update/urn:li:activity:6676036086457790464

2. Ingegneria e grandi costruzioni

Attacchi Ransomware targettizzati, pubblicazione e vendita dei dati trafugati su blackmarket.

Link: https://www.linkedin.com/feed/update/urn:li:activity:6677136813322321920

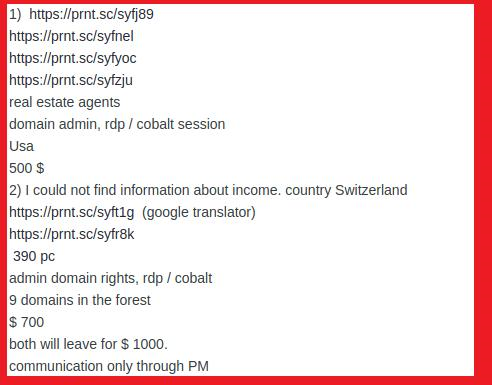

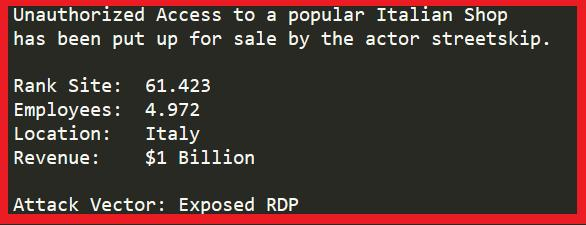

3. Studi legali e piccole Aziende:

Attacchi a piccole aziende (qualche centinaio di postazioni). Accessi venduti nei blackmarket a poche centinaia di euro.

Fra le vittime anche aziende italiane.

Link: https://www.linkedin.com/feed/update/urn:li:activity:6679409641694273536

4. Grandi Player

Attacchi Ransomware targettizzati e Phishing per la compromissione di sistemi critici. Alcuni esempi: Twitter, Geox, Garmin.

Link: https://www.linkedin.com/feed/update/urn:li:activity:6689285691685289984