Siamo felici di inaugurare l’avvio del progetto FORTPOT, componente della nostra strategia che focalizza l’attenzione sugli attaccanti. Abbiamo deciso di farlo partendo dalle minacce presenti sulla rete internet e da ciò che colpisce i sistemi esposti. Botnet, scansioni automatizzate, attacchi brute force, exploit e attività di assessment sono alcuni degli attacchi che è possibile osservare se si espone un sistema, quale ad esempio un router, un server, un NAS, un sistema di videosorveglianza, su un IP pubblico di Internet.

Con questo post inauguriamo anche l’avvio di una serie di analisi delle minacce basate sull’utilizzo della nostra rete di Honeypot, con nodi presenti in aree geografiche e Internet Service Provider differenti.

Cos’è un Honeypot?

Un Honeypot è una esca utilizzata per attirare l’attenzione degli attaccanti che, pensando di aver trovato un sistema vulnerabile, procedono con un attacco informatico e con una serie di attività di post compromissione.

Analizzare il comportamento di un attaccante nelle fasi di Discovery, Exploitation e Post-Exploitation, permette agli analisti di ottenere un importante quantità e qualità di dati.

Per ulteriori informazioni: https://it.wikipedia.org/wiki/Honeypot

FORTPOT – Primi dati

La nostra infrastruttura di Honeypot genera, ad oggi, oltre 300’000 eventi di sicurezza al giorno per ogni singolo nodo.

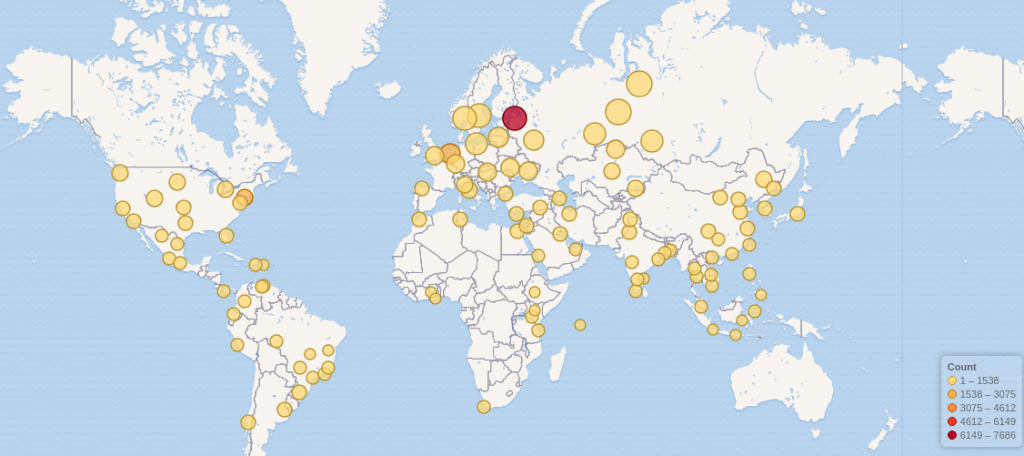

Di seguito la ThreatMap delle ultime 48 ore evidenzia le principali sorgenti d’attacco. La maggior parte degli attacchi è costituita da Brute Force ed exploit del servizio SMB (DoublePulsar).

I dati raccolti nelle prossime settimane saranno condivisi in dettaglio sotto la nuova categoria “FORTPOT”.

Per ulteriori analisi e informazioni, seguite il Blog (LINK) o la nostra pagina Linkedin (LINK).