Individuata una nuova vulnerabilità di Windows Installer per eseguire attività di Privilege Escalation. La vulnerabilità sembrerebbe essere stata introdotta a seguito del rilascio di un’altra patch di sicurezza da parte di Microsoft per risolvere altri aspetti di sicurezza.

La precedente vulnerabilità (CVE-2021-41379) di Windows Installer è stata fixata da Microsoft un paio di settimane fa come parte degli aggiornamenti del Patch Tuesday di Novembre.

Tuttavia, dopo aver esaminato la correzione, alcuni ricercatori hanno trovato un bypass e un bug di elevazione dei privilegi zero-day ancora più preoccupante.

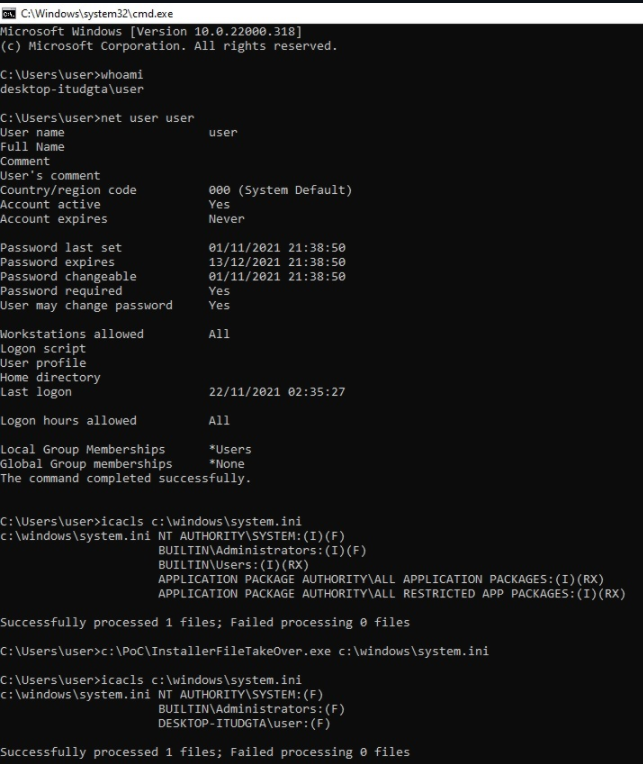

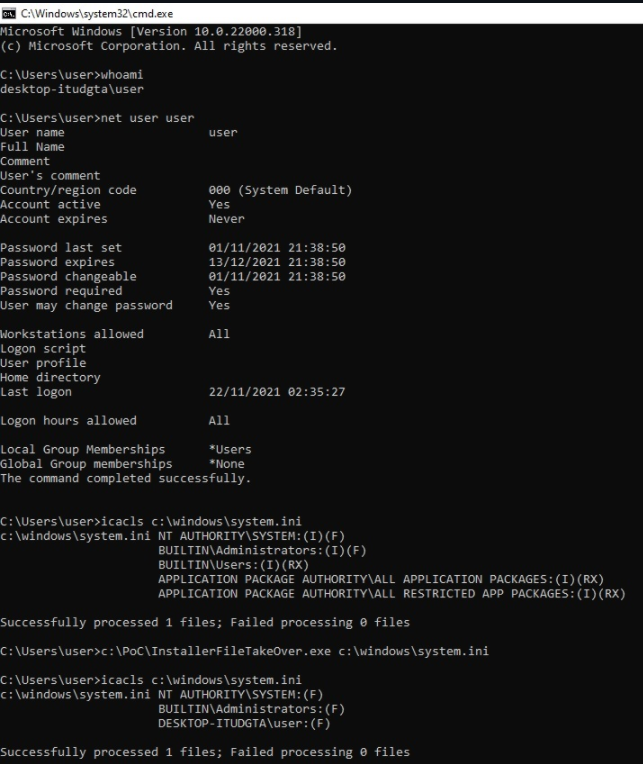

Negli ultimi giorni è stato pubblicato un exploit POC (proof of concept) chiamato InstallerFileTakeOver per il bug valido per tutte le versioni di Windows. Se sfruttata, la vulnerabilità permetterebbe ad un attaccante di ottenere i privilegi di amministratore in Windows 10, Windows 11 e Windows Server.

I ricercatori hanno già individuato alcuni malware che sfruttano questa vulnerabilità. Alcuni di essi hanno anche confermato su Twitter che il POC funziona e fornisce un’escalation dei privilegi locali anche sui sistemi Windows 10 20H2 e Windows 11 con l’ultima patch di sicurezza installata.

Sebbene le Group Policy per impostazione predefinita non consentano agli utenti standard di eseguire alcuna operazione MSI, la funzionalità di installazione amministrativa sembra ignorare completamente le Group Policy.

Il codice rilasciato nella POC sfrutta la discretionary access control list (DACL) per Microsoft Edge Elevation Service per sostituire qualsiasi file eseguibile sul sistema con un file MSI, consentendo a un utente malintenzionato di eseguire il codice come amministratore.

A causa della complessità di questa vulnerabilità, qualsiasi tentativo di correggere il file binario farebbe smettere di far funzionare Windows Installer. La migliore soluzione alternativa disponibile al momento è attendere che Microsoft rilasci una patch di sicurezza e monitorare i sistemi Windows per l’identificazione di attacchi di questo tipo.